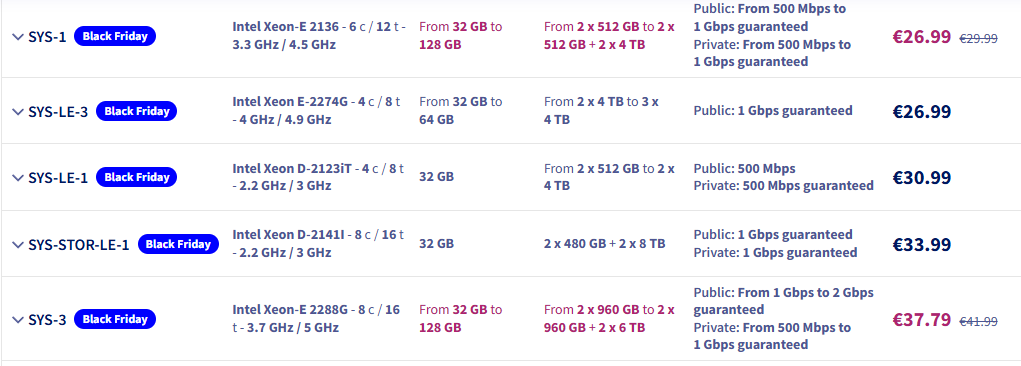

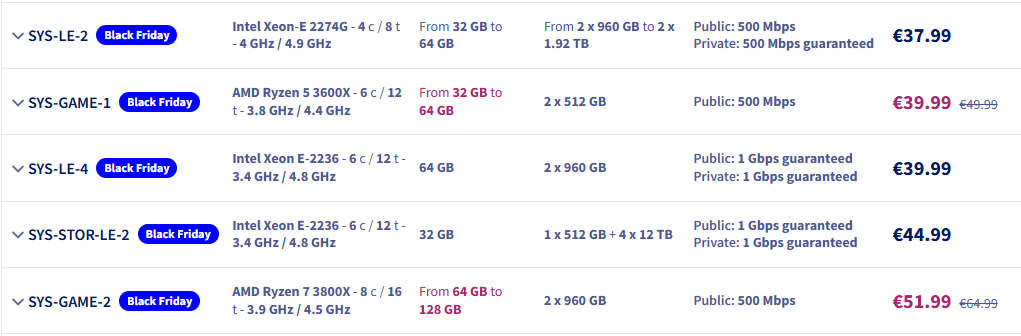

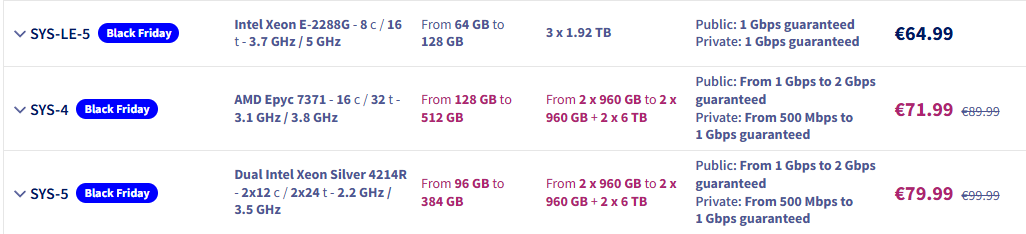

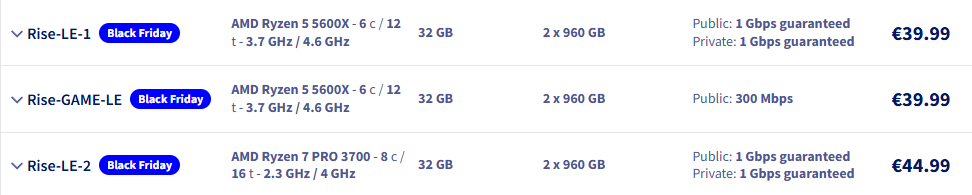

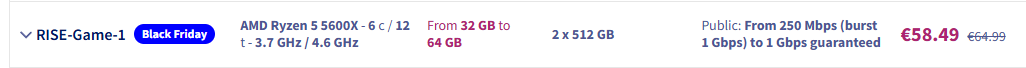

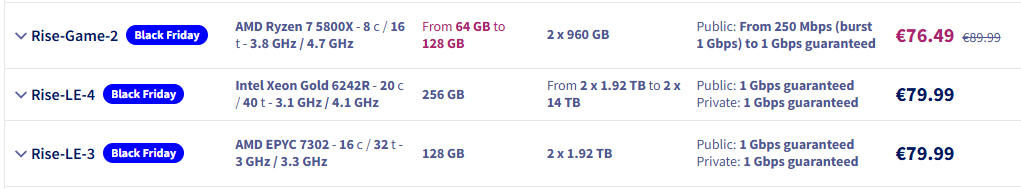

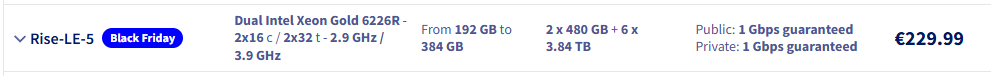

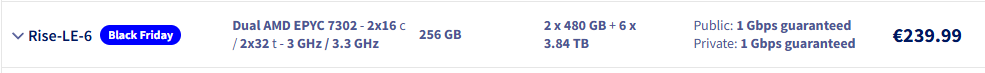

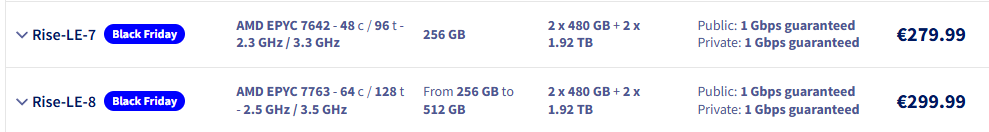

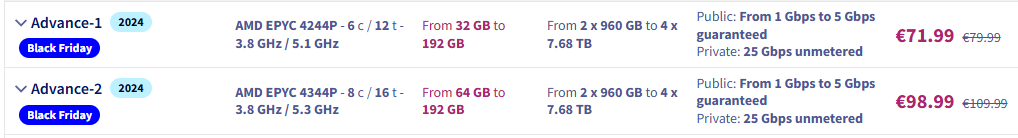

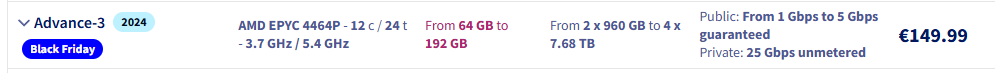

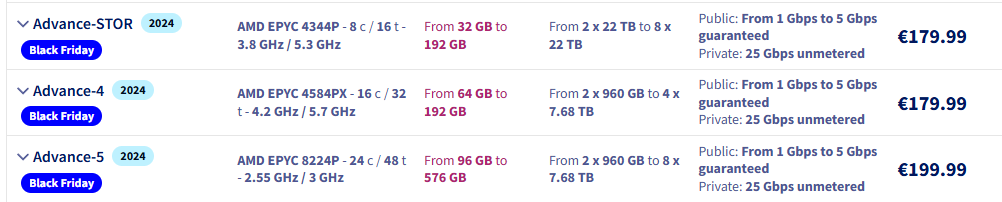

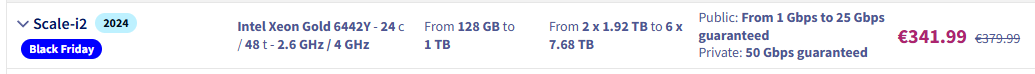

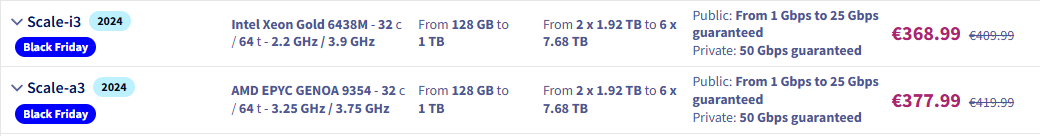

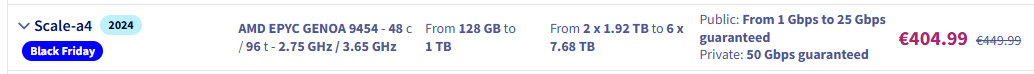

eco.ovhcloud.com/en-ie/?range=kimsufi eco.ovhcloud.com/en-ie/?range=soyoustart www.ovhcloud.com/en-ie/bare-metal/rise/ www.ovhcloud.com/en-ie/bare-metal/advance/ www.ovhcloud.com/en-ie/bare-metal/scale/...

eco.ovhcloud.com/en-ie/?range=kimsufi eco.ovhcloud.com/en-ie/?range=soyoustart www.ovhcloud.com/en-ie/bare-metal/rise/ www.ovhcloud.com/en-ie/bare-metal/advance/ www.ovhcloud.com/en-ie/bare-metal/scale/...

Долгожданная статус-панель FirstVDS уже доступна. Это ваш инструмент для быстрой и прозрачной оценки работы сервисов в реальном времени. Отображает текущее состояние кластеров, панелей виртуализации, сети и ключевых сервисов.Помогает определить, возникшая проблема на вашем сервере носит локальный характер или это масштабный инцидент.Доступна 24/7 — всегда под рукой, когда нужно проверить стабильность инфраструктуры.Перейти в статус-панель можно с главной страницы нашего сайта. Для этого в верхнем меню нажмите на индикатор статус-панели. firstvds.live...

Долгожданная статус-панель FirstVDS уже доступна. Это ваш инструмент для быстрой и прозрачной оценки работы сервисов в реальном времени. Отображает текущее состояние кластеров, панелей виртуализации, сети и ключевых сервисов.Помогает определить, возникшая проблема на вашем сервере носит локальный характер или это масштабный инцидент.Доступна 24/7 — всегда под рукой, когда нужно проверить стабильность инфраструктуры.Перейти в статус-панель можно с главной страницы нашего сайта. Для этого в верхнем меню нажмите на индикатор статус-панели. firstvds.live...

Надеюсь, это сообщение застанет вас в добром здравии. Сообщаем вам, что наш текущий банковский счёт закрывается, и мы недавно открыли новый счёт для будущих транзакций. Чтобы обеспечить плавный переход и избежать каких-либо сбоев, просим вас обновить свои банковские записи, указав наши новые банковские реквизиты. Мы будем признательны, если все будущие платежи будут направляться на новый счет, указанный ниже: Название счета – Dediserve Limited (HSBC) Валюта – евро Номер счета — 411-047095-001 БИК — HSBCIE2D IBAN — IE60HSBC99023137006295 Если у вас возникнут какие-либо вопросы или вам понадобится помощь в обновлении ваших записей, обращайтесь. Можете ли вы также подтвердить, что вы получили это изменение? Благодарим Вас за постоянное партнерство. Спасибо, Финансы...

Надеюсь, это сообщение застанет вас в добром здравии. Сообщаем вам, что наш текущий банковский счёт закрывается, и мы недавно открыли новый счёт для будущих транзакций. Чтобы обеспечить плавный переход и избежать каких-либо сбоев, просим вас обновить свои банковские записи, указав наши новые банковские реквизиты. Мы будем признательны, если все будущие платежи будут направляться на новый счет, указанный ниже: Название счета – Dediserve Limited (HSBC) Валюта – евро Номер счета — 411-047095-001 БИК — HSBCIE2D IBAN — IE60HSBC99023137006295 Если у вас возникнут какие-либо вопросы или вам понадобится помощь в обновлении ваших записей, обращайтесь. Можете ли вы также подтвердить, что вы получили это изменение? Благодарим Вас за постоянное партнерство. Спасибо, Финансы...

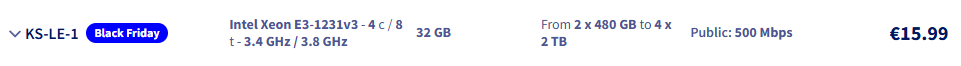

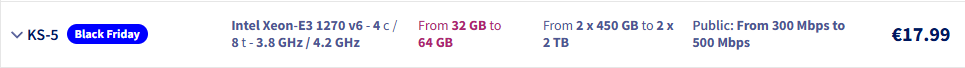

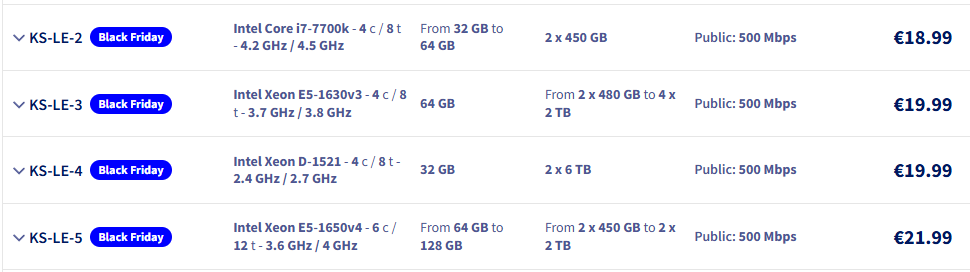

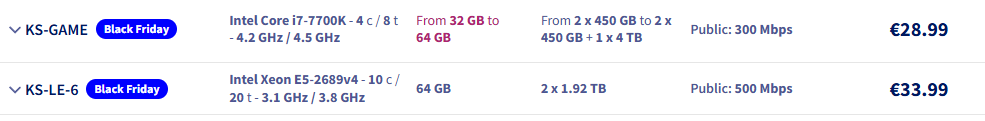

Забиваем тестовые конфиги купленные на пробу в прошлом году когда запускали локации. В будущем такие уже не покупаем.

Забиваем тестовые конфиги купленные на пробу в прошлом году когда запускали локации. В будущем такие уже не покупаем.  7950x — NL9950x — DENL DE Xeon low price Заказать Пока что тут bill.yacolo.net/billmgr В будущем будет bill.fuckthem.cloud/billmgr...

7950x — NL9950x — DENL DE Xeon low price Заказать Пока что тут bill.yacolo.net/billmgr В будущем будет bill.fuckthem.cloud/billmgr...

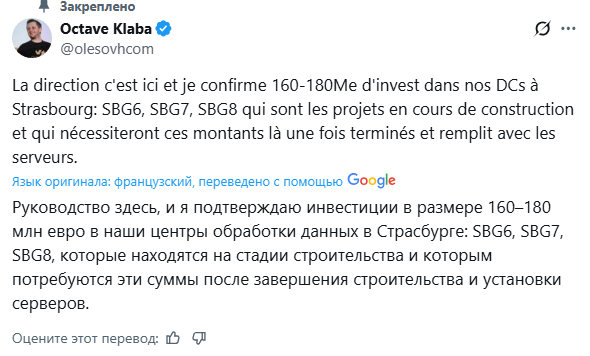

OVHcloud, европейский лидер в области облачных вычислений, базируется в Страсбурге с 2012 года. (Архивное фото Лорана Реа)  Среди инвестиций, «сделанных или утвержденных в 2025 году», о которых было объявлено в понедельник в ходе первого саммита «Выбирайте Францию — французское издание», в официальном пресс-ките, опубликованном в полдень, упоминаются «160–180 миллионов евро», запланированные OVHcloud «на новый центр обработки данных в Страсбурге, который займет часть зданий, оставленных пустующими ArcelorMittal в автономном порту». В ответ на запрос отдел коммуникаций «европейского лидера в области облачных вычислений» поначалу выразил удивление. «Наше заявление на Choose France касается разработки и расширения нашего предложения в области квантовых вычислений», — ответила компания, которая только что объявила о запуске своей квантовой платформы, предназначенной для обеспечения «доступа как минимум к восьми самым мощным квантовым компьютерам». Из Страсбурга, где OVHcloud базируется с 2012 года (в марте 2021 года пожар повредил один из четырёх её локальных дата-центров, вызвав хаос в интернете), в понедельник явно никто не планировал выступать. То есть, до раннего вечера, когда в сообщении на X президент-основатель Октав Клаба «подтвердил инвестиции в размере 160–180 миллионов евро» в дата-центры SBG6, SBG7 и SBG8, «которые в настоящее время находятся в стадии строительства и потребуют этих сумм после завершения строительства и установки серверов». В пресс-релизе Choose France упоминаются еще две инвестиции в Эльзасе: «более 2 миллиардов евро» в проект Lithium de France к северу от Агно и «50 миллионов евро» на модернизацию заводов Alsapan в Эрштайне (компания объявила о вложении 35 миллионов евро к 2027 году).

Среди инвестиций, «сделанных или утвержденных в 2025 году», о которых было объявлено в понедельник в ходе первого саммита «Выбирайте Францию — французское издание», в официальном пресс-ките, опубликованном в полдень, упоминаются «160–180 миллионов евро», запланированные OVHcloud «на новый центр обработки данных в Страсбурге, который займет часть зданий, оставленных пустующими ArcelorMittal в автономном порту». В ответ на запрос отдел коммуникаций «европейского лидера в области облачных вычислений» поначалу выразил удивление. «Наше заявление на Choose France касается разработки и расширения нашего предложения в области квантовых вычислений», — ответила компания, которая только что объявила о запуске своей квантовой платформы, предназначенной для обеспечения «доступа как минимум к восьми самым мощным квантовым компьютерам». Из Страсбурга, где OVHcloud базируется с 2012 года (в марте 2021 года пожар повредил один из четырёх её локальных дата-центров, вызвав хаос в интернете), в понедельник явно никто не планировал выступать. То есть, до раннего вечера, когда в сообщении на X президент-основатель Октав Клаба «подтвердил инвестиции в размере 160–180 миллионов евро» в дата-центры SBG6, SBG7 и SBG8, «которые в настоящее время находятся в стадии строительства и потребуют этих сумм после завершения строительства и установки серверов». В пресс-релизе Choose France упоминаются еще две инвестиции в Эльзасе: «более 2 миллиардов евро» в проект Lithium de France к северу от Агно и «50 миллионов евро» на модернизацию заводов Alsapan в Эрштайне (компания объявила о вложении 35 миллионов евро к 2027 году).  ...

...

Выпуск 1.11.37 Новые функции Статистика почтыДобавлена статистика исходящей почты для пользователей расширенной лицензии: отслеживание отправленных, доставленных и недоставленных писем, просмотр кодов ошибок SMTP и получение рекомендуемых действий.Улучшения и исправления Исправлен перенос пользователей через Mogwai Transfer Run, когда исходный сервер использует нестандартный порт SSH.Исправлено отображение почтового домена после переноса через Mogwai Transfer Run с карточки сайта.Исправлен перенос селектора DKIM для почтовых доменов через Mogwai Transfer Run. fastpanel.direct...

Выпуск 1.11.37 Новые функции Статистика почтыДобавлена статистика исходящей почты для пользователей расширенной лицензии: отслеживание отправленных, доставленных и недоставленных писем, просмотр кодов ошибок SMTP и получение рекомендуемых действий.Улучшения и исправления Исправлен перенос пользователей через Mogwai Transfer Run, когда исходный сервер использует нестандартный порт SSH.Исправлено отображение почтового домена после переноса через Mogwai Transfer Run с карточки сайта.Исправлен перенос селектора DKIM для почтовых доменов через Mogwai Transfer Run. fastpanel.direct...

Запустили новый пилотный Европейский кластер на новом программном обеспечении (новая панель управления) для системы виртуализации KVM. IPv4 — в доступности и выдаются сразу. IPv6 — в доступности и работают из коробки. VDS доступны для заказа через биллинг billing.ihor-hosting.ru Рекомендуем заказать и потестировать новую панель управления. Есть большой ряд преимуществ в новой панели таких как гибкость настроек и параметров виртуализации каждой виртуальной машины. Для клиентов доступны все современные ОС для установки: Alma, Rocky, Ubuntu, Windows и другие. Для управления работает VNC. Скорость на всех виртуальных машинах — 250 Мегабит/c. Рекомендуем начать тестировать. А мы пока оттачиваем тонкие настройки кластера и нам нужна рабочая нагрузка. https://ihor.online...

Запустили новый пилотный Европейский кластер на новом программном обеспечении (новая панель управления) для системы виртуализации KVM. IPv4 — в доступности и выдаются сразу. IPv6 — в доступности и работают из коробки. VDS доступны для заказа через биллинг billing.ihor-hosting.ru Рекомендуем заказать и потестировать новую панель управления. Есть большой ряд преимуществ в новой панели таких как гибкость настроек и параметров виртуализации каждой виртуальной машины. Для клиентов доступны все современные ОС для установки: Alma, Rocky, Ubuntu, Windows и другие. Для управления работает VNC. Скорость на всех виртуальных машинах — 250 Мегабит/c. Рекомендуем начать тестировать. А мы пока оттачиваем тонкие настройки кластера и нам нужна рабочая нагрузка. https://ihor.online...

Дорогой Скейлер Ваш доступ к нашим услугам теперь упрощен: ваша учетная запись Dedibox **** теперь объединена с Scaleway. Вот все, что вам нужно знать: Что означает объединение счетов? С этого момента аутентификация Dedibox будет осуществляться через Scaleway, что обеспечит вам повышенную производительность, безопасность и пользовательский опыт. Как получить доступ к своему аккаунту Dedibox? Для входа в Scaleway через account.scaleway.com используйте адрес электронной почты **** Инструкции по входу в систему см. в нашей документации. account.scaleway.com www.scaleway.com/en/docs/account/how-to/log-in-to-the-console/#log-in-as-an-iam-member Политика конфиденциальности Это изменение не повлияет на цели и категории обрабатываемых данных. Чтобы узнать больше о ваших персональных данных, ознакомьтесь с нашей политикой конфиденциальности или свяжитесь с нашим отделом по защите данных по адресу privacy@scaleway.com. Требуются ли с моей стороны какие-либо действия? Да, вам необходимо ознакомиться и подписать наши Условия и положения, а также Соглашение об обработке данных до 17.03.2026. www.scaleway.com/en/privacy-policy/ Продолжая использовать свою учетную запись, вы автоматически проверите и подпишете условия через 4 месяца, чтобы избежать перебоев в предоставлении вам услуг. Нужна помощь? Посетите нашу страницу часто задаваемых вопросов для получения ответов на наиболее распространенные вопросы. www.scaleway.com/en/docs/dedibox-scaleway/faq/ Если вам потребуется дополнительная помощь, свяжитесь с нашей службой поддержки. Команда пользователей Scaleway...

Дорогой Скейлер Ваш доступ к нашим услугам теперь упрощен: ваша учетная запись Dedibox **** теперь объединена с Scaleway. Вот все, что вам нужно знать: Что означает объединение счетов? С этого момента аутентификация Dedibox будет осуществляться через Scaleway, что обеспечит вам повышенную производительность, безопасность и пользовательский опыт. Как получить доступ к своему аккаунту Dedibox? Для входа в Scaleway через account.scaleway.com используйте адрес электронной почты **** Инструкции по входу в систему см. в нашей документации. account.scaleway.com www.scaleway.com/en/docs/account/how-to/log-in-to-the-console/#log-in-as-an-iam-member Политика конфиденциальности Это изменение не повлияет на цели и категории обрабатываемых данных. Чтобы узнать больше о ваших персональных данных, ознакомьтесь с нашей политикой конфиденциальности или свяжитесь с нашим отделом по защите данных по адресу privacy@scaleway.com. Требуются ли с моей стороны какие-либо действия? Да, вам необходимо ознакомиться и подписать наши Условия и положения, а также Соглашение об обработке данных до 17.03.2026. www.scaleway.com/en/privacy-policy/ Продолжая использовать свою учетную запись, вы автоматически проверите и подпишете условия через 4 месяца, чтобы избежать перебоев в предоставлении вам услуг. Нужна помощь? Посетите нашу страницу часто задаваемых вопросов для получения ответов на наиболее распространенные вопросы. www.scaleway.com/en/docs/dedibox-scaleway/faq/ Если вам потребуется дополнительная помощь, свяжитесь с нашей службой поддержки. Команда пользователей Scaleway...